Treck TCP/IP协议库“Ripple20”漏洞通告与说明

2020-06-30

一. 漏洞概述

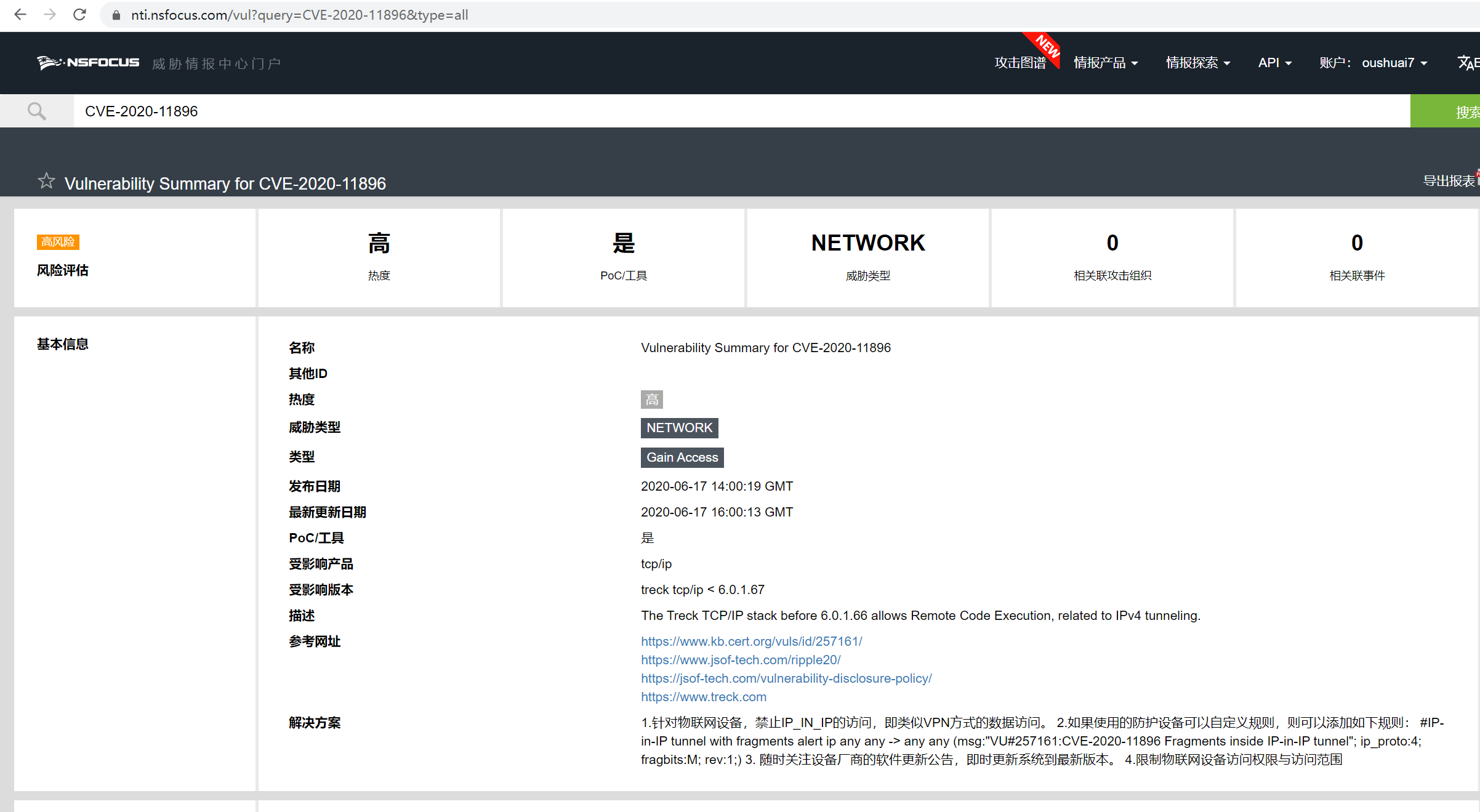

近日,以色列网络安全公司JSOF的研究人员在Treck公司开发的底层 TCP/IP 软件库中发现了19个0day漏洞,包括CVE-2020-11896、CVE-2020-11897、CVE-2020-11898、CVE-2020-11899、CVE-2020-11900、CVE-2020-11901、CVE-2020-11902、CVE-2020-11903、CVE-2020-11904、CVE-2020-11905、CVE-2020-11906、CVE-2020-11907、CVE-2020-11908、CVE-2020-11909、CVE-2020-11910、CVE-2020-11911、CVE-2020-11912、CVE-2020-11913、CVE-2020-11914。这些漏洞被JSOF命名为“Ripple20”。

Treck TCP/IP是专门为嵌入式系统设计的高性能TCP/IP协议套件,这一系列漏洞都为内存损坏问题,源于使用不同协议(包括IPv4,ICMPv4,IPv6,IPv6OverIPv4,TCP,UDP,ARP,DHCP,DNS或以太网链路层)在网络上发送的数据包的处理错误。“Ripple20”影响广泛领域的物联网设备,涉及HP、Schneider Electric、Cisco、Rockwell Automation、Caterpillar、Baxter等众多供应商,可能导致loT设备受到拒绝服务和远程命令执行等攻击。

漏洞原理分析请参阅博客:“Ripple20”漏洞来袭,绿盟科技帮你做分析

参考链接:

https://treck.com/vulnerability-response-information

https://www.jsof-tech.com/ripple20

二. 影响范围

受影响版本

l Treck TCP/IP = 6.0.1.66

l Treck TCP/IP = 6.0.1.41

l Treck TCP/IP = 6.0.1.28

l Treck TCP/IP = 5.0.1.35

l Treck TCP/IP = 4.7.1.27

不受影响版本

l Treck TCP/IP >= 6.0.1.67

三. 漏洞检测

3.1 版本检测

可通过针对代码资产进行核查,看是否使用了Treck的相关代码,并从源代码中查看软件版本是否在受影响范围。

针对二进制库文件,可以使用如下命令查看库文件的版本,确定是否使用了受影响的版本。

|

strings 驱动名称 | grep -e "[0-9]\{1,3\}\.[0-9]\{1,3\}\.[0-9]\{1,3\}\.[0-9]\{1,3\}" |

3.2 产品检测

3.2.1 远程安全评估系统(RSAS)

绿盟科技远程安全评估系统(RSAS)已具备针对Treck协议的检测能力,请有部署设备的用户升级至最新版本使用。

|

|

升级包版本号 |

升级包下载链接 |

|

RSAS V6 系统插件包 |

V6.0R02F01.1901 |

关于RSAS的配置指导,请参考如下链接:

https://mp.weixin.qq.com/s/aLAWXs5DgRhNHf4WHHhQyg

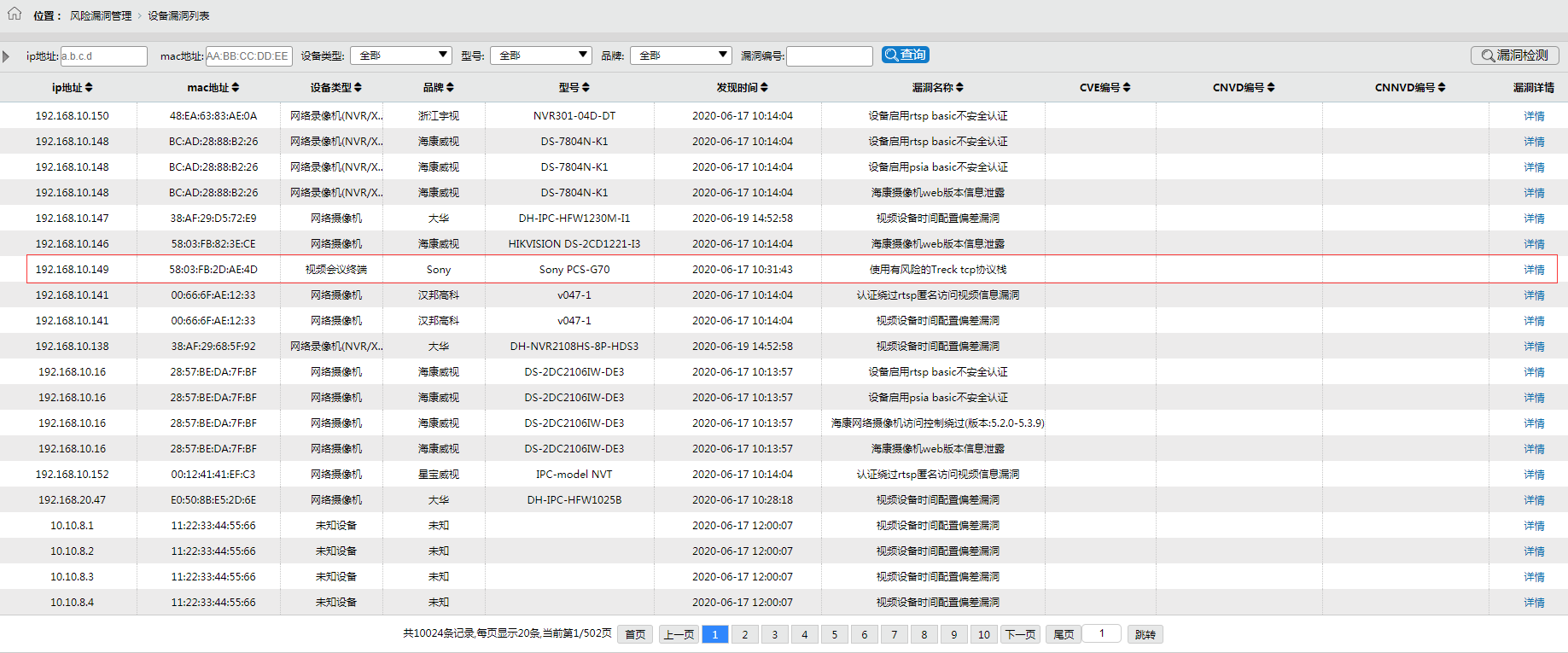

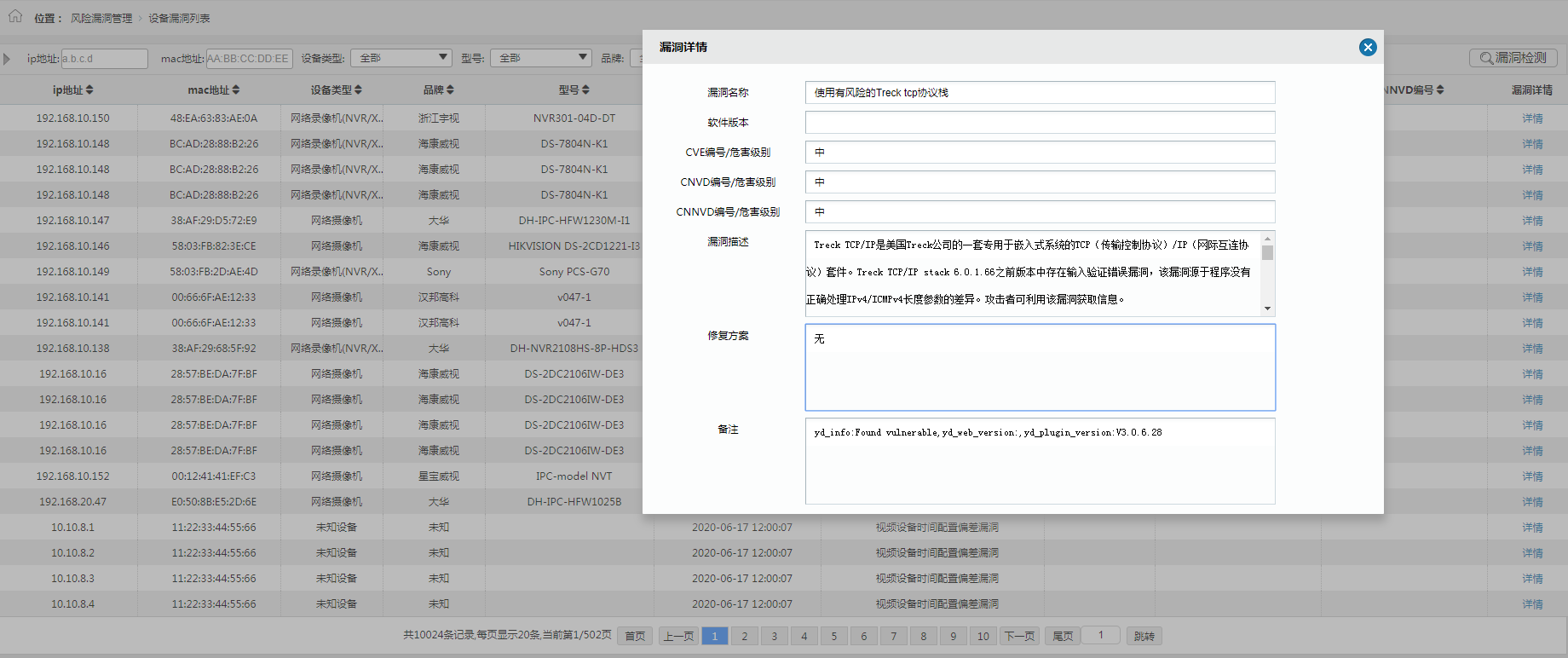

3.2.2 物联网准入网关

绿盟科技物联网准入网关,可以对物联网设备进行主动探测发现,形成物联网设备资产库,并能通过对流量进行分析,形成攻击画像。

本次升级Treck漏洞指纹库后,可以主动探测内网使用Treck协议栈的物联网设备,并对这类设备产生告警。

针对发现有Treck漏洞的设备,如果发生攻击行为,物联网准入网关,还可以对设备进行网络阻断。

3.3 本地关联检测

绿盟科技威胁情报中心第一时间收录了此次漏洞的详细信息,包括漏洞成因、受影响的产品版本和解决方案等。漏洞CPE字段包括了可机读的影响产品字段,可以与用户本地资产管理库进行关联,从而识别是否存在有影响的设备。

四. 漏洞防护

4.1 官方升级

目前官方已在最新版本中修复了该漏洞,请相关用户排查基于Treck公司TCP/IP协议的设备使用情况,并及时升级至6.0.1.67或更高版本。

4.2 其他防护措施

1、加强网络访问控制,禁止非必要设备接入互联网。设置网络安全防护策略,仅启用安全的远程访问,禁用IP隧道和IP源路由功能、强制执行TCP检查、阻断未使用的ICMP控制消息等。针对物联网设备,禁止IP_IN_IP的访问方式。

2、通过深度数据包检查阻止异常IP流量,使用Suricata IDS自定义规则检测利用Ripple20漏洞的异常IP流量。

如果使用的防护设备可以自定义规则,则可添加如下规则进行防护:

|

#IP-in-IP tunnel with fragments alert ip any any -> any any (msg:"VU#257161:CVE-2020-11896 Fragments inside IP-in-IP tunnel"; ip_proto:4; fragbits:M; rev:1;) |

检测规则下载地址:https://github.com/CERTCC/PoC-Exploits/tree/master/vu-257161

3、请相关用户关注物联网设备厂商的软件更新公告,及时更新系统到最新版本。

五. 绿盟涉及情况说明

近日,在获取到“Ripple20”漏洞的情况后,我司高度重视,第一时间组织了公司各产品线对所属产品进行排查。经过公司产品、研发、技术人员的检测,确定我司所有产品不受“Ripple20”漏洞影响,特此说明,请客户放心使用。

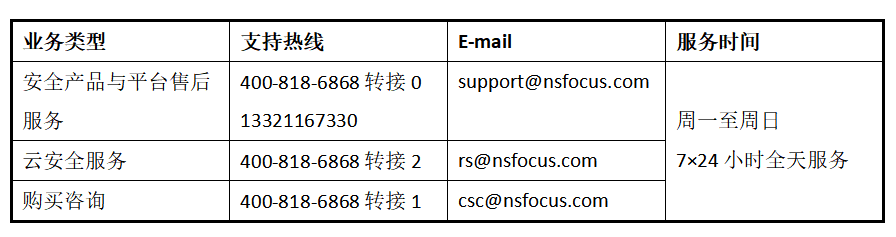

绿盟科技将持续跟进“Ripple20”漏洞的最新动态,请您关注绿盟科技的官网、官微的公告内容。如有问题,您可以通过以下方式联系我们:

您也可以通过公司官网进行在线咨询:https://www.nsfocus.com.cn/html/6/61/169

您也可以通过公司官网进行在线咨询:https://www.nsfocus.com.cn/html/6/61/169